智能制造信息安全模型

2023-04-12 来源: 智造苑

「 1. 传统的信息安全模型分析 」

信息安全领域主流的安全保障模型有OSI、PDRR、IATF、WPDRRC等[1],主要特点如下。

1)OSI

OSI 信息安全保障体系[2]完整提出了信息安全的服务、机制、管理和层次概念。OSI 信息安全保障体系包括5类安全服务以及8类安全机制。5类安全服务包括认证(鉴别)服务、访问控制服务、数据机密性服务、数据完整性服务和抗抵赖性服务。8类安全机制包括加密机制、数字签名机制、访问控制机制、数据完整性机制、认证机制、业务流填充机制、路由控制机制和公证机制,OSI 强调使用8种安全机制保障5大类安全服务。

2)PDRR

PDRR模型由美国国防部(DoD)提出,是防护(Protection)、检测(Detection)、恢复(Recovery)、响应(Response)的缩写。PDRR改进了传统的只注重防护的单一安全防御思想,强调信息安全保障的PDRR 4个重要环节。PDRR模型引入了保护时间、检测时间和响应时间概念,并可以定量描述保护时间和检测时间以及响应时间的关系。

3)IATF

信息保障技术柜架(IATF)是美国国家安全局(NSA)制定的,为保护美国政府和工业界的信息与信息技术设施提供技术指南。IATF从整体、过程的角度看待信息安全问题,其代表理论为“深度防护战略(Defense-in-Depth)”。IATF强调人、技术、操作这3个核心原则,关注4个信息安全保障领域:保护网络和基础设施、保护边界、保护计算环境、支撑基础设施。

4)WPDRRC

WPDRRC信息安全模型[3]是我国专家提出的适合中国国情的信息系统安全保障体系建设模型。WPDRRC模型有6个环节和3大要素。6个环节包括预警、保护、检测、响应、恢复和反击,它们具有较强的时序性和动态性。3大要素包括人员、策略和技术,人员是核心,策略是桥梁,技术是保证,落实在WPDRRC 6个环节的各个方面,将安全策略变为安全现实。

OSI、PDRR、IATF、WPDRRC以及其他的传统信息安全保障模型,都是在非实时、计算资源丰富以及短使用周期的IT互联网环境中提出的,其管理体系、技术体系以及运维体系主要针对IT环境的特点。另一方面,智能制造的基本内容是信息物理系统、物联网、服务网及智慧工厂,不仅涉及信息网络,包括生产制造设施、工业产品,还包括用户、设计者、生产控制者等,其网络结构、信息维度及数据融合关系都远远超越IT网络。

因此,传统信息安全保障模型已不适应网络协同制造环境,其不足之处主要体现在下面几方面:

(1)智能制造应用的信息安全目标或信息安全需求与IT信息系统不同,智能制造的信息安全目标是可用性,接下来是完整性、机密性、融合性。智能制造系统自组织、虚拟现实和自学习的特性决定其信息安全体系必须与制造系统本体融合在一起才能有效发挥作用,而不是简单的叠加式信息安全。但是,IT信息系统最重要的信息安全目标是机密性,然后依次是完整性和可用性。

(2)OSI、PDRR、IATF、WPDRRC等传统信息安全保障体系主要的保障资产对象是计算机、网络基础设置、信息资源等,而并没有覆盖智能制造环境中的仪器、仪表、执行器、传感器、机械臂等工业生产设备,自动控制类资产不完整。

(3)工业控制系统中的功能安全、工艺安全与信息安全相互联系、相互作用,考察智能制造中的信息安全保障体系,还必须包含信息安全对工业控制系统自身的功能安全、工艺安全的影响。

(4)相比IT网络单一的IP数据网体制,工业控制系统中的自动控制协议和控制网络类型复杂多样,在智能制造背景下,既有大量连接互联网的自动控制设备,也有机器与机器之间,设备与智能仪表之间,传感器与作业线之间的自组织、特种网络。针对两类不同网络的威胁探测和防护技术机制是截然不同的。

「 2. 智能制造信息安全保障体系模型 」

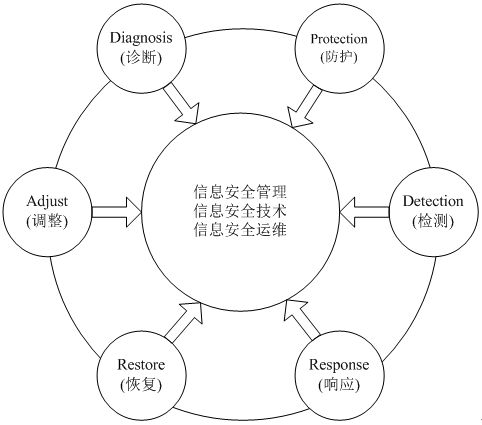

结合智能制造控制系统的特点,智能制造信息安全保障体系模型——DPDRRA模型被提出[4]。DPDRRA模型分别代表了Diagnosis(诊断)、Protection(防护)、Detection(检测)、Response(响应)、Restore(恢复)和Adjust(调整),模型结构如图1所示。

图1 智能制造信息安全保障体系模型—DPDRRA模型

D(Diagnosis)——诊断,是专门针对智能制造的工厂或车间级自动化控制现场设备的信息安全防护需求提出的。通过紧密结合工厂级生产管理的设备巡检、作业习惯等具体特点,突出自动控制专用网络、协议应用,依托具有工厂自动化产品相似性的信息安全扫描设备,对具有数字化、逻辑存储控制能力,以及自带固件系统的增材制造系统、工业传感器、数控机床、机械臂、智能仪器仪表等进行漏洞早期探测、信息安全风险诊断,并对内外部攻击事件进行预警。

P(Protection)——防护,即利用系统加固、隔离等方式来提高系统对内外部攻击事件的抵抗能力,对系统可能存在潜在威胁和风险采取相应的安全措施。如:通过工控防火墙、工控专用网络与公共网络间的隔离网关、信息传输加密或敏感数据存储加密、VPN、防病毒、鉴别认证等手段,防护智能制造各生产自治域的信息安全。

D(Detection)——检测,即通过工业控制系统接入互联网威胁态势感知、遭受境外非法外联行为识别和网络日志审计等措施,对入侵行为进行监测预警,构建工业控制系统信息安全主动防御体系。检测(D)主要是对智能制造体系中网络协同层的检测,突出IP互联网的应用,做到动态性和实时性,不仅适用于企业信息化人员,也适用于自动化工程控制人员。

R(Response)——响应,即一旦在网络协同域检测出入侵,或者在现场自动控制域诊断出网络攻击行为,须立即对入侵事件进行相应的处理,响应系统从预案启动、应用策略和事件隔离入手,构建工业控制系统的应急响应机制。策略主要由基于IP 互联网和现场自动控制域的防护策略组成。

R(Restore)——恢复,是在工控系统遭遇到攻击后,从系统当前的被攻击不可用状态或低可用状态恢复到原有的正常状态的过程,主要包括网络恢复、系统恢复、控制恢复、流程恢复、工艺恢复等。特别指出的是,控制恢复指的是由于黑客入侵,造成控制动作异常后,控制中心根据原有的控制逻辑,恢复到正常的生产控制状态的过程;工艺恢复即由于入侵导致系统故障后,系统的工艺进程恢复到原工艺进程的过程;流程恢复是指网络攻击导致生产中断后,制造过程恢复到原有正确的流程的能力。

A(Adjust)——调整,即对工业控制系统进行设计安全调整和离线仿真评估。设计安全调整是指在未来基于网络协同制造的生产系统中,仅仅在事故后期,将信息安全要素注入到系统中是不够的,必须从设计开始阶段就注入到系统中,并根据上一个信息安全生命周期中的恢复情况,在设计环节进行反馈性安全调整。离线仿真评估即对整个生产过程进行离线仿真、评估和优化,根据系统恢复、控制恢复和工艺恢复的情况,适时进行离线仿真评估,形成闭环,并进行持续改进。

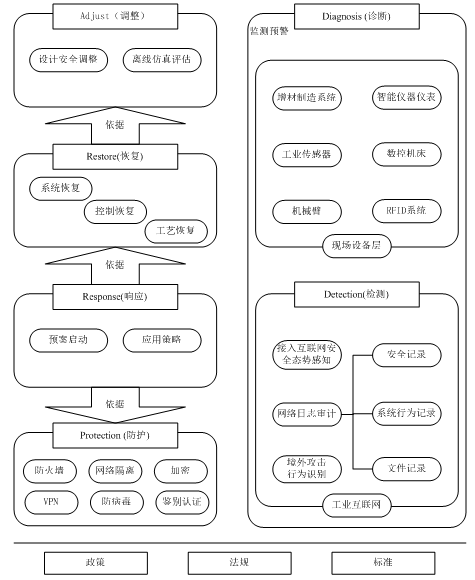

DPDRRA模型中的6个环节构建于智能制造信息安全的政策、法规和标准基础上,并不是相互独立的,具有一定的逻辑关系,如图2所示。

图2 DPDRRA 模型中的六个环节的逻辑关系

响应(R)对诊断(D)和检测(D)进行现场设备级和网络协同层的监测预警。当诊断(D)发现工厂或车间级自动化控制现场设备遭受网络攻击出现异常时;或当检测(D)环节监测到网络协同层遭受内外部攻击时,诊断(D)和检测(D)将提供异常报告,启动预案或应用策略,进入响应(R)环节。防护(P)环节对监控(M)和检测(D)环节提供信息安全防护。响应(R)环节中的应用策略为恢复(R)和防护(R)环节分别提供恢复和防护的依据,根据恢复(R)环节的实施情况,为调整(A)环节提供依据,作为反馈,形成闭环,进行持续改进。

参考文献

[1]吴世忠,江常青,孙成昊,等.信息安全保障[M].北京:机械工业出版社,2014:24-89.[2]STALLINGS W. Cryptography And Network Security Principles And Practices[J]. International Journal of Engineering & Computer Science,2012,01(01):121-136.[3]张兆信,赵永葆,赵尔丹.计算机网络安全与应用技术[M].北京:机械工业出版社,2010.[4]兰昆,唐林.智能制造信息安全保障体系分析[J].通信技术,2016,49(004):469-474.

引自:《智能调度》(作者:李新宇, 张利平, 牟健慧)

相关新闻

版权声明

1、凡本网注明“来源:中国轻工业网” 的作品,版权均属于中国轻工业网,未经本网授权,任何单位及个人不得转载、摘编或以其它方式使用。已经本网授权使用作品的,应在授权范围内使用,并注明“来源:中国轻工业网”。违反上述声明者,本网将追究其相关法律责任。

2、凡本网注明 “来源:XXX(非中国轻工业网)” 的作品,均转载自其它媒体,转载目的在于信息之传播,并不代表本网赞同其观点和对其真实性负责。

3、如因作品内容、版权和其它问题需要同本网联系的,请于转载之日起30日内进行。

4、免责声明:本站信息及数据均为非营利用途,转载文章版权归信息来源网站或原作者所有。